Casi a diario nos enteramos de nuevo malware dentro y fuera de Google Play y que en muchas ocasiones busca hacerse con el acceso a nuestra cuenta bancaria. A veces escondido en aplicaciones de apariencia inofensiva y camuflado en SMS falsos, este tipo de malware parece ser inmune a los intentos de Google de limpiar su tienda de aplicaciones.

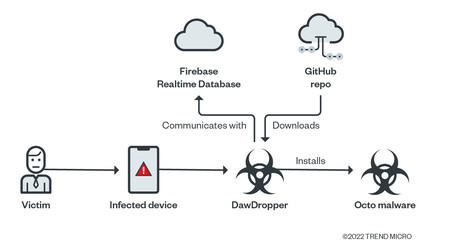

Un último informe de Trend Micro nos detalla el grado de sofisticación al que está llegando el malware y el quebradero de cabeza que esto supone para los intentos de Google de evitar su proliferación en la tienda. La compañía de seguridad ha denominado a la última innovación DawDropper, un avanzado sistema para descargar de forma remota el código malicioso que irónicamente usa servicios de terceros como Firebase (de Google) y GitHub (de Microsoft).

Firebase y GitHub al servicio del malware

Los creadores de malware deben usar su ingenio para camuflar las intenciones del software malicioso de los mecanismos de detección de Google y otros antivirus que pudieran estar activos en el móvil. Es por esto que lo más normal es que no se incluya en la aplicación el código malicioso de entrada, sino que se descargue más tarde, de forma remota.

Es en este proceso de descarga donde Trend Micro ha detectado una evolución en la metodología de los creadores de este tipo de malware. Si en los inicios de esta oleada de malware bancario que llevamos sufriendo desde el año pasado las apps escondían la dirección de código malicioso cifrada en su propio código, las últimas evoluciones lo reciben de forma remota.

Trend Micro ha denominado a esta última evolución de los descargadores de malware como DawDropper, el descargador del código malicioso que se ha usado en campañas recientes como el malware de la familia de Octo, Hydra, Ermac o TeaBot. De este modo, aplicaciones de apariencia inofensiva se convertían más tarde en un completo troyano capaz de robar contraseñas, acceder a la app del banco y capturar la pantalla de forma remota.

Algunas de las apps que usaban el método de DawDropper. Afortunadamente ninguna de ellas está ya en Google Play

Algunas de las apps que usaban el método de DawDropper. Afortunadamente ninguna de ellas está ya en Google Play

La ventaja de descargar el código malicioso más tardo es clara, pues el APK que recibe y hospeda Google está limpio, y se camufla en el código la existencia del descargador, pues no se incluye ni siquiera una referencia al APK con el código malicioso. En su lugar, se obtiene de forma remota.

En las primeras iteraciones de este tipo de descargadores, las aplicaciones obtenían de GitHub la dirección web del APK a descargar, pero DawDropper añade todavía más tecnología al asunto. En lugar de acceder a repositorios de GitHub, obtiene la dirección del código malicioso a través del servicio de base de datos de Firebase, que para más inri es un servicio de Google. Es, así, todavía más fácil de detectar de antemano.

Esquema de cómo funciona el descargador DawDropper para descargar el malware al móvil

Esquema de cómo funciona el descargador DawDropper para descargar el malware al móvil

De este modo, el creador del malware puede controlar de forma remota y flexible la descarga del código malicioso, que se suele obtener de otro servicio gratuito: GitHub, de Microsoft. Así, el malware aprovecha tanto Firebase de Google como GitHub de Microsoft, ambos ampliamente usados por aplicaciones Android y que por tanto dificultan mucho su detección: es normal que una aplicación use Firebase y se conecte a GitHub para, por ejemplo, comprobar si hay nuevas versiones.

Lo que pasa a continuación depende del malware en cuestión que se descargue. En el caso de malware de la familia de Octo, el primer paso es convencer al usuario para que lo active como servicio de accesibilidad. Después, la app tiene control para hacer básicamente de todo, incluyendo deshabilitar Play Protect, desinstalar apps, activar un keylogger, obtener contraseñas y datos de acceso, hacer capturas de pantalla y potencialmente obtener datos de acceso a apps bancarias y/o de criptomonedas.

En Trend Micro estiman que más y más aplicaciones de aspecto inofensivas esconderán este tipo de descargadores de malware, y cada vez con un grado de sofisticación mayor. Las recomendaciones para evitarlas son las mismas de siempre: no descargar aplicaciones desconocidas, especialmente fuera de la tienda de Google, y no otorgar el permiso de accesibilidad a la ligera, una de las principales puertas para el malware en Android.

Vía | Trend Micro