El investigador de seguridad Lukas Stefanko de ESET ha revelado un caso de malware de Google Play bastante particular: una aplicación de grabación de pantalla que un año más tarde comenzó a espiar a sus usuarios. Grababa el audio del micrófono de móvil cada 15 minutos y los enviaba a sus servidores.

La aplicación logró algo más de 50.000 descargas y lo curioso del asunto es que durante casi un año se comportó de forma legítima, sin malware, hasta que recibió la actualización que incluyaba el código malicioso en su interior. La aplicación, de nombre iRecorder, ya no está en Google Play, aunque su APK sigue distribuyéndose por diversas páginas de aplicaciones de terceras partes.

De grabar la pantalla a espiar a los usuarios

Es habitual que las aplicaciones maliciosas oculten sus intenciones en un principio para lograr así evadir la detección por los sistemas automatizados de Google y los potenciales análisis manuales de nuevas aplicaciones, siempre más susceptibles a contener malware que las actualizaciones. Lo que no es tan habitual es que el troyano tarde tanto en desplegarse: casi un año.

Eso es justo lo que ha pasado con iRecorder, una aplicación de grabación de pantalla para Android del desarrollador Coffeholic Dev. La app se lanzó en septiembre de 2021, pero no sería hasta agosto de 2022 cuando la actualización a la versión 1.3.8 la convertía oficialmente en un troyano. Después, la app continúo actualizándose, siendo su última versión disponible, antes de desaparecer de la tienda, la versión 2.0.

Como troyano, iRecorder grababa el audio del micrófono cada 15 minutos y lo enviaba a sus servidores, aprovechándose de que, por su funcionalidad de grabación de pantalla, contaría con el permiso para acceder el micrófono de antemano. El malware incluído se basaba en el código de acceso remoto de código abierto de AhMyth, disponible en Github.

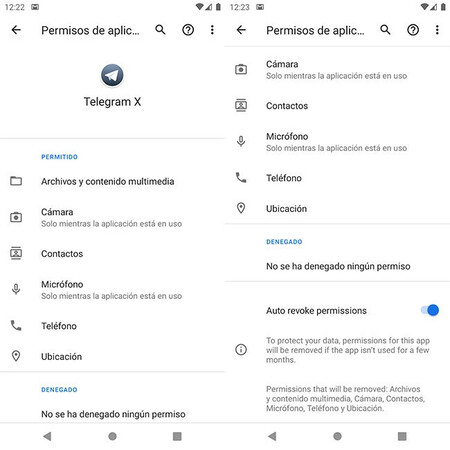

Desde Android 11, el sistema operativo puede revocar de forma automática los permisos de las aplicaciones que no usas con frecuencia, lo cual debería evitar que la app pudiera ejercer sus funciones de espionaje en quienes no la han abierto recientemente, pero no es ni mucho menos una solución para las apps que tienen una razón para usar permisos delicados y luego abusan de ellos para usarlos para otros propósitos.

La revocación automática de permisos de Android 11 en adelante

La revocación automática de permisos de Android 11 en adelante

Resulta algo extraño que una aplicación de malware opte por este tipo de espionaje de forma indiscriminada, de modo que se sospecha que se estuviera usando para espiar a un grupo concreto de personas, si bien no se ha encontrado evidencias de a quiénes o confirmación de que sea así. De todas las posibles funcionalidades del troyano en el que se basa, como espiar la ubicación, archivos o SMS, sólo la grabación de audio estaba implementada en un principio.

La buena noticia es que la aplicación ya no está disponible en Google Play, aunque nos deja el amargo sabor de boca de que logró varias decenas de miles de descargas, estuvo meses disponible en Google Play con malware en su interior y nos demuestra que cualquier aplicación que hoy es fiable, mañana podría dejar de serlo, burlando los sistemas de detección de Google.

Imagen | GraphicMama-team en Pixabay

Vía | The Verge

En Xataka Android | Android Auto Coolwalk también puede ser una pesadilla: esto es lo que puedes hacer para quitarlo